Sumário

Resumo executivo

É um fato que, nos últimos anos, o boleto bancário ainda é um dos meios de pagamento preferidos para os brasileiros. De acordo com dados do Banco Central do país, os boletos bancários já movimentaram mais de R$ 1,5 milhão somente nos meses de janeiro a março de 2025, sendo superados em valor somente pelas transferências TED e o Pix.

Mas essa popularidade contínua também chama a atenção de criminosos que, em 2025, ampliaram o repertório e passaram a mirar com mais precisão os consumidores finais de empresas e outros indivíduos. O alvo continua sendo o mesmo: o dinheiro que entra pelos boletos bancários; mas a forma de chegar até essa quantia se reinventou.

De acordo com investigações realizadas pela SEK em cima de casos reais, os atacantes dispararam e-mails com boletos adulterados contendo valores reais que as vítimas de fato esperavam pagar. Em outras situações, simularam conversas com clientes via WhatsApp, apresentando-se como transportadoras conhecidas e cobrando supostas taxas para liberação de entregas.

A combinação de engenharia social com informações reais e tecnologia acessível tornou o golpe mais perigoso. Até companhias que possuem portais próprios para disponibilização desses boletos podem ser exploradas por criminosos que visem seus clientes fora do canal oficial.

Assim, neste Boletim de Inteligência, a equipe de Cyber Threat Intelligence da SEK apresenta os padrões mais recentes identificados nas campanhas de 2025 e apresentar recomendações práticas para mitigar os riscos associados a esse tipo de fraude, que segue em plena atividade no país.

O que é o golpe do boleto falso

Chamado popularmente por "golpe do boleto falso", esse tipo de ataque não é completamente novo. A base do crime é criar um documento que se pareça com um boleto verdadeiro, em todos os detalhes possíveis, como os dados do pagador.

O desafio mesmo, do ponto de vista dos cibercriminosos, é enganar o destinatário da mensagem ao ponto de fazê-lo realizar o pagamento sem desconfiar que esse documento é fraudulento.

Com o tempo, a tendência é que todas as técnicas utilizadas pelos golpistas evoluam, acompanhando os avanços tecnológicos e as mudanças de comportamento do consumidor. A própria SEK já analisou as mudanças em ameaças existentes e a ascensão de novos golpes no conteúdo de tendências inédito "Think Ahead Report 2025". No relatório, a organização demonstrou como o cenário de ameaças está em constante evolução, apresentando ataques mais rápidos e inteligentes.

Contexto regional e impacto

Com isso em vista, é importante também ressaltar que o foco desses ciberataques no mundo online não é por acaso. De acordo com a GSMA, a América Latina tem cerca de 410 milhões de usuários móveis conectados à internet, um crescimento de 78% quando comparado com oito anos atrás. Assim, o impacto de quaisquer golpes online no Brasil e em todo o resto da América Latina é vasto, já que atinge consumidores de todas as regiões e faixas etárias, além de empresas de diferentes portes e setores.

A quantidade considerável de usuários conectados também insere a região como um dos alvos preferidos no catálogo de cibercriminosos. Segundo dados do Datafolha e do Fórum Brasileiro de Segurança Pública divulgados em agosto de 2024, o Brasil registra quase 2 mil casos de golpes com boletos e Pix a cada hora.

O presidente do FBSP, Renato de Lima, relatou para a Folha de São Paulo que "um quarto da população com 16 anos ou mais no Brasil já tem convivido com esse fenômeno de tentativas de golpes."

Prejuízo financeiro

O prejuízo financeiro das fraudes com Pix e boletos chegou a mais de R$ 25 bilhões para a população em um ano, segundo a Folha de São Paulo. No entanto, a própria pesquisa apresenta uma outra tendência problemática, relacionada à subnotificação desses incidentes. Dos entrevistados, somente 30% afirmaram que ter feito o registro dessas fraudes nas delegacias, o que ajuda a intensificar o problema, já que os fraudadores continuam aplicando os golpes a outros indivíduos ou companhias.

Precedentes jurídicos

Do ponto de vista jurídico, o golpe do boleto falso também gera precedentes importantes. Tribunais ao redor do Brasil tem demonstrado uma certa oscilação quanto à responsabilização das instituições de pagamento em caso de fraude.

A título de exemplo, o Tribunal de Justiça de Santa Catarina (TJSC) determinou que um banco digital não foi responsável por um golpe sofrido por seu consumidor. Em 2019, o cliente de uma instituição financeira não nomeada tentou quitar o financiamento de um veículo e decidiu pesquisar no navegador por algum canal de atendimento do banco.

Durante as buscas, a vítima foi direcionada para um número de telefone no WhatsApp, que contava com identificações similares às do banco oficial. A conversa via WhatsApp levou o consumidor a transferir mais de R$ 15 mil por meio do pagamento de um boleto bancário, sob a justificativa de que conseguiria quitar o financiamento. No entanto, o contato e toda a negociação foram feitos por um golpista. O TJSC decidiu que a fraude foi, na verdade, um problema externo, já que não houve falha no sistema bancário. Ou seja, o consumidor continuou com o prejuízo.

Para demonstrar a oscilação apontada neste Boletim, é fundamental apresentar outra decisão da Justiça do país. Em 2025, o Juizado Especial do Distrito Federal condenou o Mercado Livre a indenizar um consumidor que foi vítima do golpe dentro da sua plataforma.

A vítima comprou um produto no Mercado Livre pelo valor de R$ 4,399. Depois de todo o processo de compra, o vendedor entrou em contato com o cliente pelo chat do próprio site e ofereceu dois benefícios: frete grátis e desconto de 10%. Persuadido por conta das vantagens oferecidas pelo vendedor, o consumidor pediu o estorno do pagamento original para o Mercado Livre. Depois, pagou um boleto falso gerado pelo vendedor, já com os descontos. A companhia foi condenada a ressarcir quase R$ 4 mil para o cliente após uma decisão unânime que reconheceu o ocorrido como uma falha na prestação dos serviços, já que o ataque ocorreu dentro da plataforma. Flávio da Fonseca, juiz relator, apontou que o fato da ferramenta permitir que os vendedores definam as formas de entrega dos produtos aumenta a vulnerabilidade das transações.

De forma geral, o golpe do boleto falso é um velho conhecido da área de cibersegurança que continua se atualizando. Entender as suas variações é essencial para que organizações e consumidores fiquem devidamente protegidos contra atores de ameaça.

Novas táticas observadas em 2025 pela SEK

O boleto bancário é um dos métodos considerados mais seguros pelos consumidores. De acordo com o Relatório da Serasa Experian, essa é a terceira forma de pagamento que passa a sensação de segurança para os clientes, ficando atrás somente do cartão de crédito e Pix. Mas as fraudes com esse método ainda persistem como uma das ameaças principais no Brasil. Esse crescimento não acontece por acaso. Como visto na seção anterior deste Boletim de Inteligência, a popularidade dos boletos como uma forma de pagamento faz com que sejam facilmente exploráveis por atacantes.

Contudo, criminosos também se reinventam. Os atores de ameaça já abandonam as estratégias mais simples de phishing, como e-mails cheios de erros de ortografia e mensagens sem personalização. Agora, há o perigo das campanhas personalizadas, que usam dados legítimos. Tudo com o objetivo de causar ainda mais prejuízo.

Ao longo do primeiro semestre de 2025, a equipe de CTI da SEK analisou algumas dessas campanhas no território brasileiro. Os casos estudados e mitigados pela SEK demonstram que cibercriminosos têm utilizado pontos de contato diferentes para abordar as vítimas, ou seja, mensagens por WhatsApp também são utilizadas além dos clássicos e-mails de phishing.

De acordo com as pesquisas, essa onda de ataques iniciou-se no começo deste ano. A partir de então, diversas empresas dos mais diferentes setores já foram alvo desses criminosos. É importante apontar que todos os casos têm um objetivo em comum: fazer com que a vítima pague um boleto ou transfira um valor para o golpista.

O golpe da falsa taxa de entrega

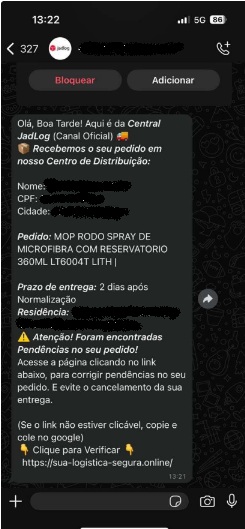

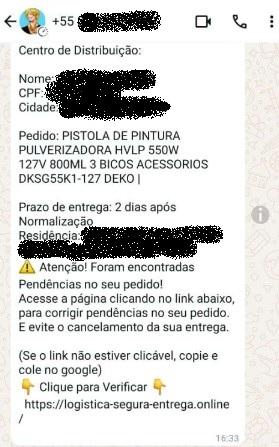

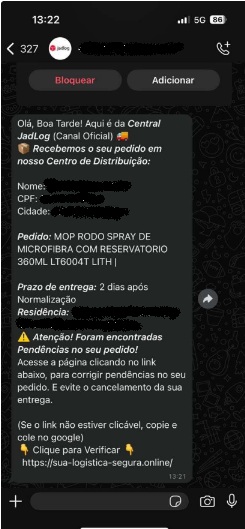

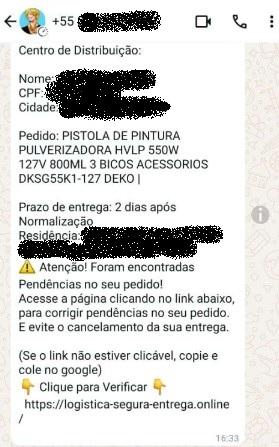

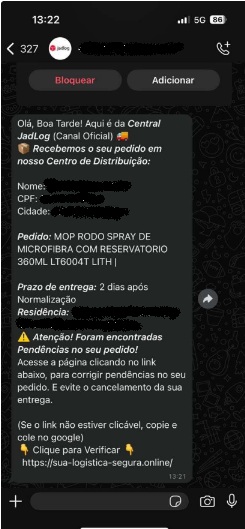

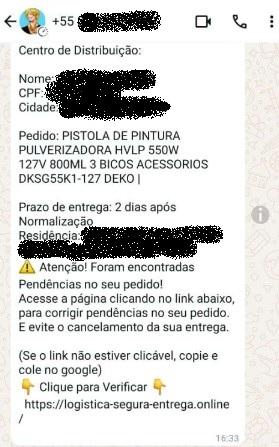

Na primeira campanha analisada, um ator de ameaça fez contato com clientes finais de uma companhia por meio de mensagens no WhatsApp. Nas mensagens, o atacante simulava ser o representante de uma transportadora conhecida no ramo de logística: a JadLog. Baseando-se no conhecido golpe da falsa taxa de entrega, o atacante visava fazer com que as vítimas pagassem a quantia.

Supostamente, o pedido estaria retido em um dos Centros de Distribuição da companhia de logística. Assim, o cliente deveria pagar uma certa quantia para receber a mercadoria e evitar o cancelamento da entrega.

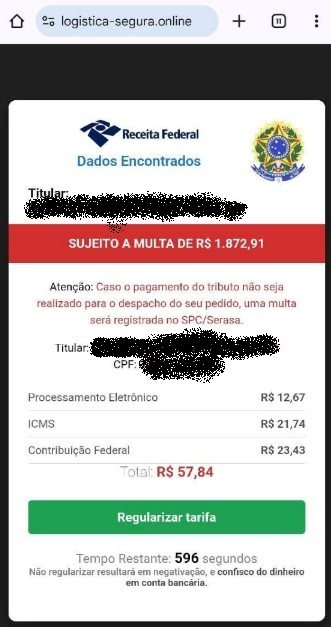

É possível perceber que todas as mensagens seguiam o mesmo formato, desde os negritos até os emojis utilizados, mas não contavam com uma chave Pix ou um boleto bancário para que as vítimas fizessem as transferências. As transações eram realizadas em outro meio: ao final da mensagem, os criminosos redirecionavam os usuários para um link fraudulento, com domínio "logística-segura-entrega[.]online".

Estratégias de pressão psicológica

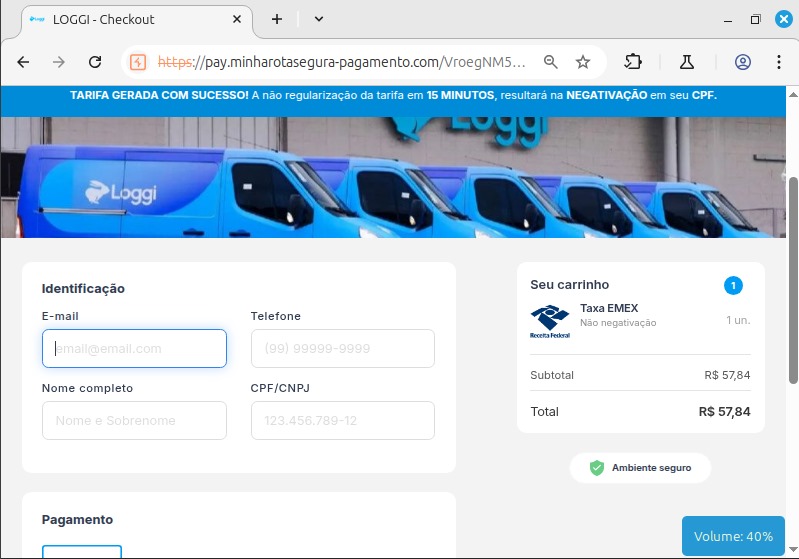

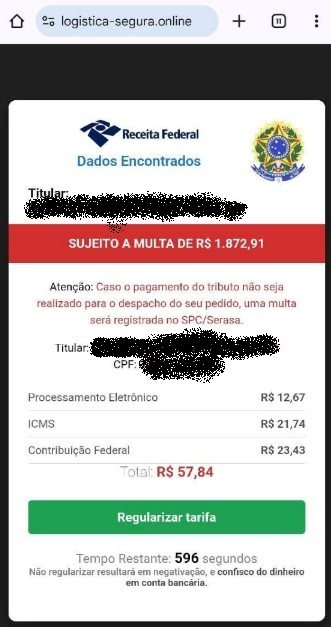

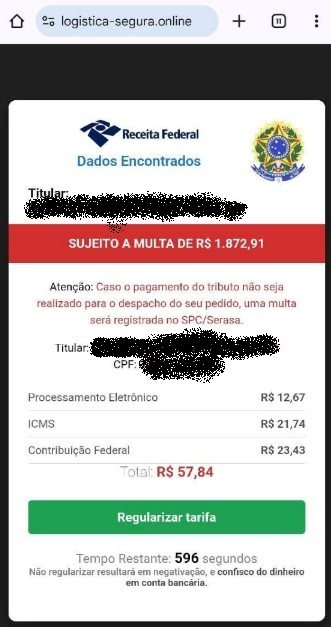

Todas as personalizações foram feitas visando aumentar a pressão sobre as vítimas e induzir ao pagamento imediato. Ao clicar nos links, o usuário era direcionado para uma página com símbolo da Receita Federal, onde um aviso em destaque alertava para a aplicação de uma multa altíssima, caso o valor não fosse quitado. Além disso, o site ameaçava registrar a multa no SPC/Serasa, bem como o confisco do dinheiro disponível na conta bancária do consumidor.

É válido apontar também que o golpe se apoiava na imitação da identidade visual da empresa de transporte e no uso de dados legítimos como nome, CPF, endereço e produto comprado pelo cliente. Além disso, a estratégia de intimidação, aliada ao senso de urgência e que as mensagens e sites passavam, faziam com que o ataque se mostrasse eficaz.

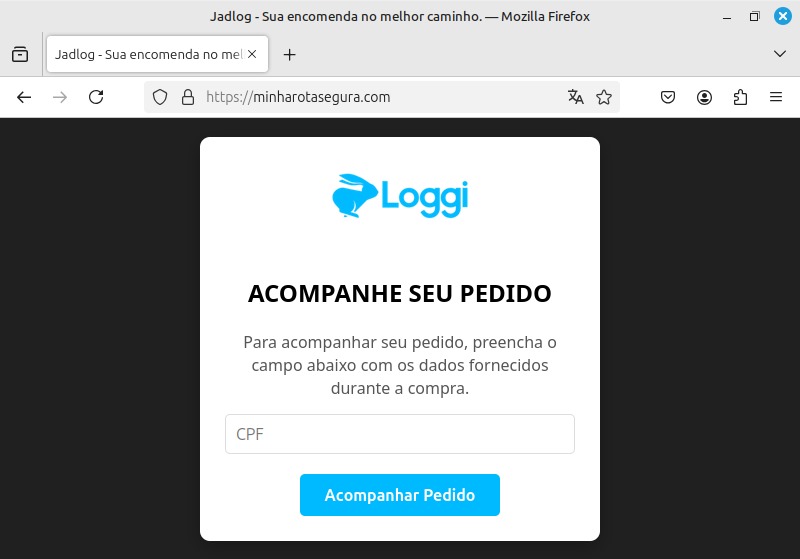

Site secundário para coleta de dados

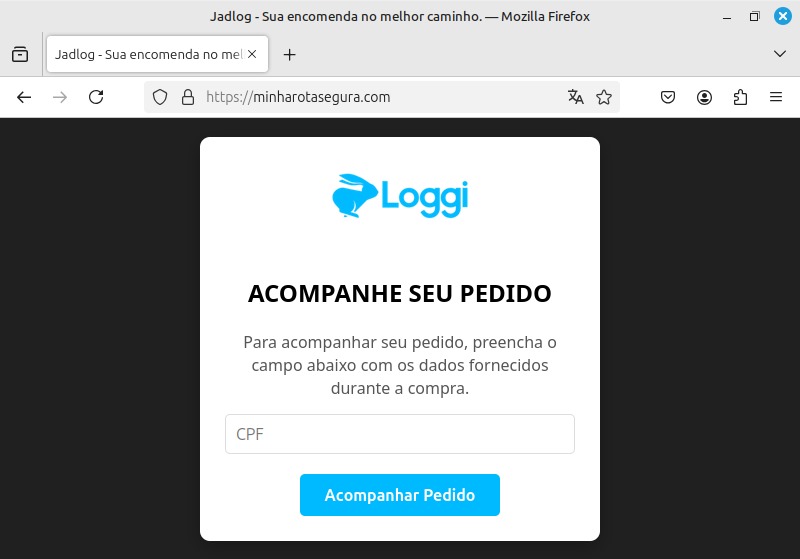

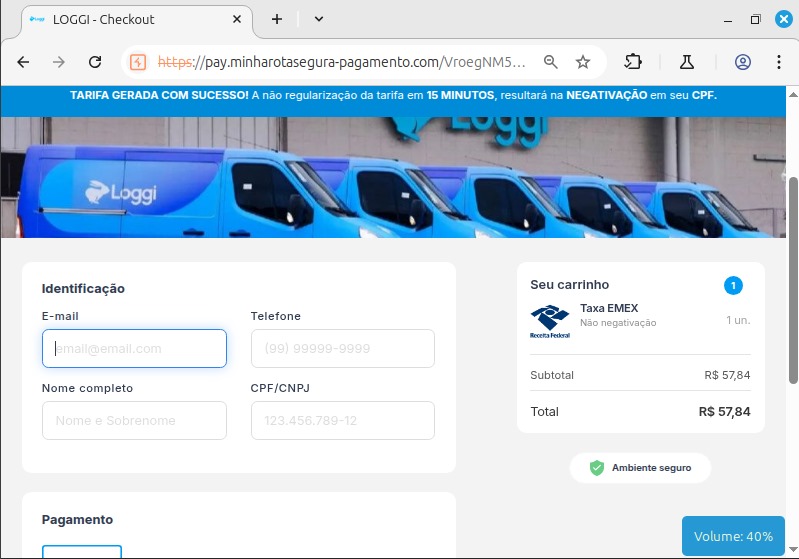

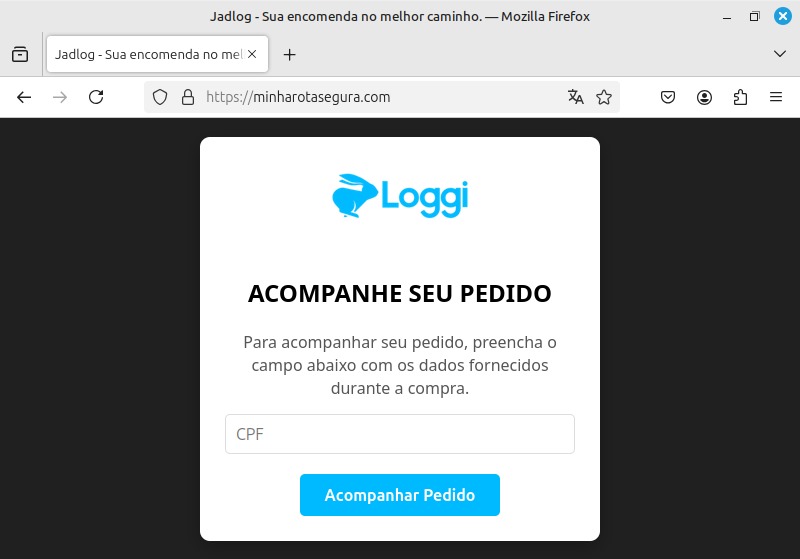

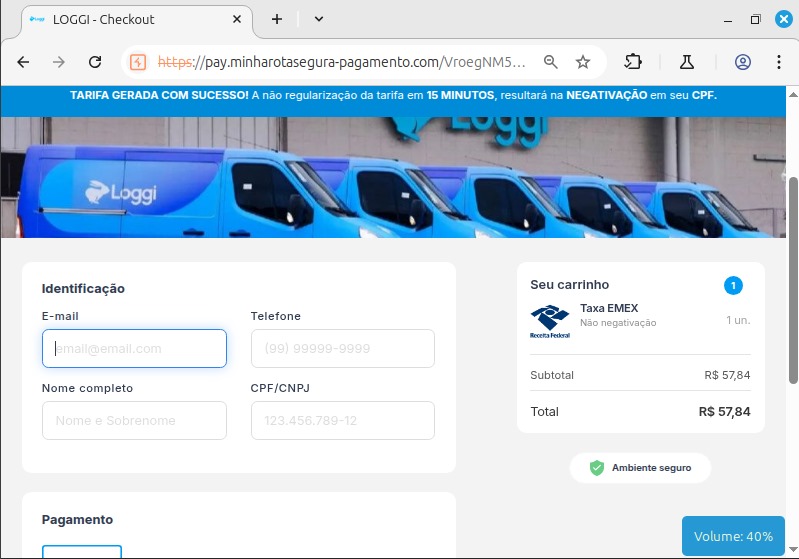

É importante também destacar que a equipe conseguiu identificar outro site envolvido nos ataques. Esse domínio "minharotasegura[.]com" solicitava informações pessoais das vítimas, como nome, CPF, e-mail e telefone, antes de fornecer os supostos dados para pagamento. Como mostra a investigação, o site utilizava a identidade visual da empresa Loggi, incluindo a imagem de vans com a logo da companhia. Do lado direito, o carrinho de compras exibia o item "Taxa EMEX", acompanhado do logo da Receita Federal e de um aviso de que essa taxa visava a não negativação do consumidor, reforçando a pressão psicológica. Tal estratégia, além de servir à fraude principal, possivelmente funcionava para o objetivo secundário de armazenar dados sigilosos das vítimas.

Dessa forma, segundo as equipes de MDR da SEK, é possível levantar a hipótese de que esses atacantes armazenem as informações disponíveis, como CPFs e endereços, para outras finalidades, como fraudes.

O golpe do boleto com valores errados

Outra campanha recorrente analisada pela SEK envolve o disparo de e-mails com boletos falsos anexados. Ao longo do ano de 2025, esses ataques foram direcionados aos setores financeiros de empresas que têm outros fornecedores.

De acordo com as investigações da SEK, as investidas se diferenciam porque não seguem uma lógica tradicional de campanhas de phishing genéricas, ou seja, também são personalizadas e direcionadas a profissionais que fazem parte de equipes com poder de pagamento em nome das organizações para as quais trabalham. Isto é, não são e-mails encaminhados para vários destinatários, sem precisão.

Os e-mails maliciosos observados nessa campanha não apresentam uma formatação idêntica às comunicações legítimas das empresas. Ou seja, não contam com assinaturas, tons ou layouts que são usados nos e-mails verdadeiros. Mas detalhes mais sigilosos ainda, como valores cobrados e CNPJ das companhias visadas, estão corretos.

Modus operandi do ataque

Tais atores de ameaça por trás do golpe enviam um e-mail para os setores financeiros das empresas como se fossem colaboradores oficiais das suas fornecedoras. Os supostos responsáveis apontam que houve um erro operacional no faturamento de uma Nota Fiscal Eletrônica (NFe), e, por consequência, a equipe teria notado uma divergência no cálculo de alíquotas como PIS e ICMS.

Assim, os atacantes afirmam que o boleto enviado anteriormente para o consumidor, seja por meio de e-mail ou por uma plataforma oficial da companhia, estaria com um valor incorreto. Tendo essa afirmativa como base, os criminosos pedem para que o cliente desconsidere o boleto anterior, enviado pela companhia verdadeira, e paguem o que é enviado no e-mail falso. Segundo essa narrativa, o valor que deveria ser pago pelo cliente é menor do que aquele que foi cobrado, justamente pelo suposto erro no cálculo. Aqui, o uso de um desconto funciona para chamar a atenção do cliente e fazer com que o pagamento da quantia seja mais atrativo.

Documentos anexados

Para isso, os criminosos anexam dois documentos PDF nas suas comunicações. O primeiro anexo é o suposto novo boleto contendo o que seria o suposto valor corrigido. Além dele, há um segundo anexo, composto por um falso comprovante de baixa do documento anterior – aquele verídico.

Com o objetivo de adicionar ainda mais pressão às vítimas, muitos desses e-mails continham um prazo apertado para o pagamento do novo boleto. Os consumidores tinham cerca de 1 dia para realizarem a transação e evitarem a geração de taxas futuras.

Técnicas avançadas utilizadas

É válido ressaltar que, em pelo menos um caso analisado pela SEK, a companhia fornecedora verdadeira mantinha um portal próprio, no qual seus parceiros realizavam o acesso e obtinham os boletos a serem pagos. No entanto, o atacante preferiu seguir por outro canal de comunicação, ignorando o portal e disparando e-mails que apresentavam dados verdadeiros para os destinatários.

Outro aspecto interessante dessa campanha é o uso de uma técnica chamada de spoofing de e-mail. Os atacantes configuram os cabeçalhos das mensagens para que os nomes exibidos nos lugares dos remetentes seja igual aqueles usados pela empresa real. No entanto, ao clicar para expandir os detalhes do remetente, é possível notar que o endereço de e-mail está completamente fora dos padrões de um endereço oficial de qualquer empresa. Por isso que, à primeira vista, a vítima pode acreditar que se trata de uma comunicação verdadeira.

Preferência por bancos digitais

Além disso, outro elemento é apontado pela equipe da SEK. Nesses ataques, há o uso de bancos diferentes dos que são utilizados pela organização verdadeira. Em um dos ataques, por exemplo, os criminosos enviaram um boleto falso emitido pelo banco Stone, mas a companhia verdadeira não usava tal instituição. Na maioria das ocorrências, até mesmo aquelas analisadas pela SEK no ano passado em outro Boletim, os bancos digitais são os preferidos pelos criminosos.

Um levantamento da AllowMe mostrou que, a cada dez contas digitais abertas no Brasil, duas são suspeitas de serem usadas em fraude. Isso ocorre porque o cadastro para usuários desses bancos online é muito mais flexível do que os bancos tradicionais, o que dificulta o rastreamento e a identificação de criminosos e de transações suspeitas.

Coleta de informações sigilosas

Apesar de usarem bancos diferentes para emissão dos boletos, os criminosos utilizam informações verdadeiras para os e-mails e arquivos enviados, o que aumenta as chances de sucesso. A equipe de MDR da SEK descarta inicialmente a possibilidade de um insider para obtenção dos dados, já que os ataques visaram companhias fornecedoras de setores e ambientes diferentes. A possibilidade apontada é que os atacantes estejam conseguindo acesso parcial a informações de notas fiscais emitidas, o que explicaria o acesso a dados como valores, destinatários e datas de emissão.

Variação com malware

A SEK também notou evidências de uma outra variação dessa campanha. Os atacantes visavam o redirecionamento dos pagamentos, bem como a instalação de malwares no ambiente da vítima. Em um dos casos analisados, foi identificado um e-mail que simulava uma cobrança da operadora Vivo. A mensagem solicitava o download da suposta fatura, apresentada como um arquivo. Ao clicar, o usuário era levado a o download de um arquivo executável no formato .msi. Quando executado, o arquivo funcionava como um dropper, permitindo a instalação de malwares em seguida.

Os ataques são eficazes por visarem o erro humano – aqueles equívocos feitos por colaboradores de uma empresa. O assunto já foi abordado em Boletim exclusivo criado pela equipe de CTI da SEK, no qual ficou explícito como atores de ameaça passaram a notar que explorar esses erros humanos é um dos vetores mais eficientes em ataques, principalmente quando combinam técnicas de persuasão. A tendência é que esses golpes só aumentem.

Recomendações

Tendo em vista os pontos abordados neste Boletim de Inteligência, é importante evidenciar que o cibercrime está e vai continuar ativo. Cabe às companhias, bem como seus consumidores, reconhecerem o desafio e seguirem as melhores recomendações disponíveis no mercado com o objetivo de mitigar os riscos e reduzir as consequências caso um ataque ocorra.

A seguir, listamos um conjunto de recomendações baseadas nas melhores práticas da indústria de segurança cibernética, alinhadas com os serviços oferecidos pela SEK, e que podem ser implementadas por organizações de diferentes portes e segmentos.

1. Compreender como identificar um boleto falso

Apesar dos golpes com boletos falsos estarem cada vez mais sofisticados, existem boas práticas que podem ajudar empresas e consumidores a reconhecerem sinais de fraude antes de efetuar o pagamento. A seguir, listamos os principais pontos de atenção que devem ser considerados na verificação de um boleto bancário:

- Verificação da linha digitável: A linha digitável é composta por 47 ou 48 dígitos e deve seguir um padrão específico. Os três primeiros números indicam o código do banco emissor. Se o boleto for do Banco do Brasil, por exemplo, a linha deve começar com 001; se for da Caixa, com 104. É recomendável checar a lista oficial de códigos de bancos no site da Febraban. Como visto, os criminosos usam códigos de bancos digitais na maioria das vezes para dificultar o rastreio. Desconfie de boletos emitidos por bancos com os quais o fornecedor não possui relação.

- Conferência do beneficiário e dos valores: É importante verificar o nome do beneficiário na parte superior e inferior do boleto. Boletos falsos podem conter nomes genéricos ou empresas desconhecidas. Além disso, empresas devem prestar atenção com boletos contendo valores arredondados ou descontos não solicitados. Esses são sinais comuns nos casos analisados pela SEK.

- Análise do remetente do e-mail ou da mensagem: Clique nos detalhes do remetente e verifique se o endereço de e-mail está de acordo com o domínio oficial da organização. É importante que colaboradores também evitem abrir boletos recebidos de contas genéricas ou gratuitas, sem o domínio de uma organização.

- Confirmação com o fornecedor: Antes de realizar o pagamento de um boleto, especialmente se ele tiver sido enviado por um canal diferente do habitual (e-mail, WhatsApp, etc.), entre em contato com o fornecedor por meio dos canais oficiais da empresa. Não responda diretamente ao remetente da mensagem.

2. Fortalecer a postura corporativa de segurança

A construção de uma cultura de segurança que envolva todas as áreas da organização é fundamental para mitigar fraudes baseadas em engenharia social, como esses golpes de boletos falsos. Por isso, é recomendável que as companhias apliquem:

- Conscientização contínua: Um dos principais vetores explorados nesses ataques é o colaborador humano. Assim, a adesão a programas permanentes de conscientização, como o SEK AWARENESS, é essencial. Ele pode incluir simulações de golpes como o do boleto falso, treinamentos periódicos sobre reconhecimento de e-mails e sites maliciosos, além da disseminação de boas práticas como a conferência de domínios e URLs. A equipe já elaborou diversas comunicações sobre o assunto para parceiros da SEK.

- Tabletop Exercises: A realização de exercícios simulados de resposta a incidentes, como os promovidos pela equipe de Consultoria da SEK, pode preparar setores sensíveis, como o financeiro e o comercial, para agir de maneira ágil e coordenada frente a uma tentativa real de fraude.

3. Reforçar a validação de documentos financeiros

Com a confirmação de que atores de ameaça estão utilizando valores, dados fiscais e até nomes corretos em boletos falsos, é imprescindível que empresas e consumidores adotem uma validação rigorosa antes de realizar qualquer pagamento.

- Validação da segurança de canais oficiais: Toda empresa que emite boletos regularmente deve incentivar o uso de portais autenticados e ambientes próprios para a retirada de documentos financeiros. Serviços como o Red Team da SEK podem ajudar a testar a robustez desses canais e identificar eventuais vulnerabilidades que permitam a interceptação ou falsificação de informações.

- Revisão do processo de emissão de boletos: Equipes financeiras devem revisar seu fluxo de emissão e envio de boletos, garantindo que qualquer ajuste seja comunicado somente por meios autenticados.

- Uso de autenticação multifator (MFA): A proteção de e-mails corporativos e sistemas de emissão deve obrigatoriamente utilizar MFA, reduzindo o risco de comprometimento de contas legítimas.

- Verificação de dados bancários: Antes de qualquer transação, deve-se confirmar se o banco emissor do boleto é o mesmo tradicionalmente utilizado pelo fornecedor. Mudanças súbitas devem ser vistas com desconfiança.

4. Aplicar o monitoramento de possíveis ameaças

Fraudes sofisticadas como as observadas pela equipe da SEK em 2025 exigem um ecossistema de defesa digital que vá além do antivírus. É necessário integrar inteligência de ameaças, monitoramento contínuo e engenharia de detecção avançada.

- DRP – Digital Risk Protection: Este serviço da SEK oferece cobertura contra fraudes como o uso indevido de marca e domínios falsificados. O DRP rastreia incidentes e executa takedowns de URLs e conteúdos fraudulentos, inclusive os utilizados nas campanhas da falsa taxa de entrega analisadas neste Boletim.

- DRS – Digital Risk Surface: Com base em técnicas de OSINT (Open Source Intelligence), esse serviço permite identificar de forma proativa vazamentos de dados e exposições não autorizadas de informações sensíveis, como CPFs e endereços que foram utilizados nos golpes de 2025.

- Mapeamento de superfícies de ataque: A aplicação do Programa PAESI da SEK pode auxiliar no entendimento de onde os riscos estão, incluindo cadeias de fornecedores, APIs públicas e ambientes expostos. Tudo isso em uma plataforma unificada, que facilita a visualização dos problemas.

- Cyber Threat Intelligence: É fundamental que as organizações fiquem atentas a todos os acontecimentos do mundo de cibersegurança. Com isso em vista, a área de CTI da SEK fica responsável pela coleta, análise e disseminação de inteligência acionável sobre ameaças cibernéticas. No contexto dos boletos falsos, os dados compartilhados podem ajudar na identificação de padrões de ataques emergentes, campanhas ativas e táticas de engenharia social utilizadas, por meio da publicação de comunicados emergenciais, IOCs (indicadores de comprometimento) e Boletins como este.

5. Manter um esquema de comunicação de incidentes

O impacto reputacional dos golpes de boletos falsos pode ser devastador, especialmente por associar a fraude à empresa legítima. Por isso:

- Plano de resposta a incidentes: A empresa deve possuir um plano documentado e testado com rotinas claras de contenção, resposta e comunicação. As comunicações oferecidas pelo serviço de CTI da SEK apoiam com informações atualizadas sobre o modus operandi de campanhas ativas.

- Assessoria para conformidade: A área de Consultoria da SEK pode apoiar no alinhamento às exigências da LGPD e outras normas disponíveis no mercado, que ditam as ações adequadas em caso de ataques, considerando os precedentes judiciais apresentados neste Boletim.

Conclusão

Toda essa evolução nos golpes dos boletos falsos apresentada neste Boletim de Inteligência demonstra a capacidade de reinvenção do mercado do cibercrime brasileiro. Como apontado no artefato de 2024 criado pela SEK, os ataques se concentravam majoritariamente em campanhas de phishing com documentos anexados, mas agora, este ano revelou um cenário tanto quanto mais complexo.

A principal diferença em relação ao Boletim de Inteligência publicado pela SEK no ano anterior está no surgimento de novas rotas de ataque, como o uso do WhatsApp para simular cobranças legítimas. Em outras palavras, diversos canais de comunicação passaram a ser explorados pelos invasores.

Impactos além das perdas financeiras

As implicações desse novo método de fraude financeira são várias. Essas consequências vão além das perdas financeiras para mais de 17 milhões de pessoas, que, segundo o Datafolha e FBSP, foram afetadas por esses golpes de boletos e Pix em 2024. É importante ressaltar que essas fraudes causam impactos para as próprias empresas. Uma vez que o nome de uma organização está associado a um episódio de fraude, sua reputação pode cair em meio ao mercado onde atua, mesmo que o ataque não tenha originado em suas infraestruturas.

Dentro das companhias atingidas, esses ataques podem fazer com que ocorram diversas reuniões de crise, pressões e revisões em cima da hora de processos que antes pareciam bem-estabelecidos. Além disso, também surgem problemas na própria operação, já que a confiança de consumidores é abalada. Os boletos verdadeiros passam a serem contestados com mais frequência e pagamentos são atrasados.

Necessidade de vigilância contínua

A evolução contínua das táticas de fraude exige uma postura proativa de defesa. As organizações devem investir em tecnologias de segurança modernas, programas de conscientização e processos robustos de validação para mitigar os riscos associados a essas ameaças em constante evolução.

Fontes

- Cibercriminosos aumentam uso de boletos falsos em golpes contra diversos setores - SEK

- Os impactos dos erros humanos à cibersegurança das organizações - SEK

- Banco Central do Brasil

- Banco Central do Brasil - Número-Código

- GSMA

- Serasa

- Conjur

- E.M. Foco

- Exame

- Folha de São Paulo

- Migalhas

- Sanction Scanner

Summary

Executive Summary

It is a fact that, in recent years, bank invoices (boletos) remain one of the preferred payment methods for Brazilians. According to data from the country's Central Bank, bank invoices have already moved more than R$ 1.5 million in the months of January to March 2025 alone, being surpassed in value only by TED transfers and Pix.

But this continued popularity also attracts the attention of criminals who, in 2025, expanded their repertoire and began to target end consumers of companies and other individuals with greater precision. The target remains the same: the money that comes through bank invoices; but the way to reach this amount has been reinvented.

According to investigations conducted by SEK on real cases, attackers sent emails with altered invoices containing real values that victims actually expected to pay. In other situations, they simulated conversations with customers via WhatsApp, presenting themselves as known transport companies and charging supposed fees for delivery release.

The combination of social engineering with real information and accessible technology made the scam more dangerous. Even companies that have their own portals for making these invoices available can be exploited by criminals targeting their customers outside the official channel.

Thus, in this Intelligence Bulletin, SEK's Cyber Threat Intelligence team presents the most recent patterns identified in 2025 campaigns and presents practical recommendations to mitigate the risks associated with this type of fraud, which continues in full activity in the country.

What is the fake invoice scam

Popularly called the "fake invoice scam," this type of attack is not completely new. The basis of the crime is to create a document that looks like a real invoice, in all possible details, such as the payer's data.

The real challenge, from the cybercriminals' point of view, is to deceive the message recipient to the point of making them make the payment without suspecting that this document is fraudulent.

Over time, the tendency is for all techniques used by scammers to evolve, following technological advances and changes in consumer behavior. SEK has already analyzed changes in existing threats and the rise of new scams in the unprecedented trends content "Think Ahead Report 2025". In the report, the organization demonstrated how the threat landscape is constantly evolving, presenting faster and smarter attacks.

Regional context and impact

With this in mind, it is also important to emphasize that the focus of these cyberattacks in the online world is not by chance. According to GSMA, Latin America has about 410 million mobile users connected to the internet, a growth of 78% when compared to eight years ago. Thus, the impact of any online scams in Brazil and throughout the rest of Latin America is vast, as it affects consumers of all regions and age groups, in addition to companies of different sizes and sectors.

The considerable number of connected users also makes the region one of the preferred targets in the cybercriminals' catalog. According to data from Datafolha and the Brazilian Public Security Forum released in August 2024, Brazil registers almost 2 thousand cases of scams with invoices and Pix every hour.

The FBSP president, Renato de Lima, reported to Folha de São Paulo that "a quarter of the population aged 16 and over in Brazil has already lived with this phenomenon of scam attempts."

Financial Damage

The financial damage from Pix and invoice fraud reached more than R$ 25 billion for the population in one year, according to Folha de São Paulo. However, the research itself presents another problematic trend, related to the underreporting of these incidents. Of those interviewed, only 30% stated that they had registered these frauds at police stations, which helps to intensify the problem, as fraudsters continue to apply scams to other individuals or companies.

Legal precedents

From a legal point of view, the fake invoice scam also generates important precedents. Courts around Brazil have shown a certain oscillation regarding the accountability of payment institutions in case of fraud.

As an example, the Santa Catarina Court of Justice (TJSC) determined that a digital bank was not responsible for a scam suffered by its consumer. In 2019, a client of an unnamed financial institution tried to pay off a vehicle loan and decided to search the browser for some bank service channel.

During the searches, the victim was directed to a phone number on WhatsApp, which had identifications similar to those of the official bank. The conversation via WhatsApp led the consumer to transfer more than R$ 15 thousand through payment of a bank invoice, under the justification that they would be able to pay off the financing. However, the contact and the entire negotiation were made by a scammer. The TJSC decided that the fraud was, in fact, an external problem, since there was no failure in the banking system. That is, the consumer continued with the loss.

To demonstrate the oscillation pointed out in this Bulletin, it is essential to present another decision by the country's Justice. In 2025, the Federal District Special Court condemned Mercado Livre to compensate a consumer who was a victim of the scam within its platform.

The victim bought a product on Mercado Livre for the value of R$ 4,399. After the entire purchase process, the seller contacted the customer through the site's own chat and offered two benefits: free shipping and a 10% discount. Persuaded by the advantages offered by the seller, the consumer asked for a refund of the original payment to Mercado Livre. Then, they paid a fake invoice generated by the seller, already with the discounts. The company was sentenced to reimburse almost R$ 4 thousand to the client after a unanimous decision that recognized what happened as a failure in service provision, since the attack occurred within the platform. Flávio da Fonseca, the reporting judge, pointed out that the fact that the tool allows sellers to define product delivery methods increases transaction vulnerability.

In general, the fake invoice scam is an old acquaintance of the cybersecurity area that continues to be updated. Understanding its variations is essential for organizations and consumers to be properly protected against threat actors.

New tactics observed in 2025 by SEK

Bank invoices are one of the methods considered safest by consumers. According to the Serasa Experian Report, this is the third form of payment that gives customers a sense of security, being behind only credit cards and Pix. But frauds with this method still persist as one of the main threats in Brazil. This growth does not happen by chance. As seen in the previous section of this Intelligence Bulletin, the popularity of invoices as a form of payment makes them easily exploitable by attackers.

However, criminals also reinvent themselves. Threat actors have already abandoned the simplest phishing strategies, such as emails full of spelling errors and messages without personalization. Now, there is the danger of personalized campaigns that use legitimate data. All with the aim of causing even more damage.

Throughout the first half of 2025, SEK's CTI team analyzed some of these campaigns in Brazilian territory. The cases studied and mitigated by SEK demonstrate that cybercriminals have used different contact points to approach victims, that is, WhatsApp messages are also used in addition to classic phishing emails.

According to the research, this wave of attacks began at the beginning of this year. From then on, several companies from the most different sectors have already been targeted by these criminals. It is important to point out that all cases have a common objective: to make the victim pay an invoice or transfer an amount to the scammer.

The fake delivery fee scam

In the first campaign analyzed, a threat actor made contact with end customers of a company through WhatsApp messages. In the messages, the attacker simulated being the representative of a known logistics transport company: JadLog. Based on the known fake delivery fee scam, the attacker aimed to make victims pay the amount.

Supposedly, the order would be held at one of the Distribution Centers of the logistics company. Thus, the customer should pay a certain amount to receive the merchandise and avoid order cancellation.

It is possible to see that all messages followed the same format, from bold text to emojis used, but did not have a Pix key or bank invoice for victims to make transfers. Transactions were carried out through another means: at the end of the message, criminals redirected users to a fraudulent link, with domain "logística-segura-entrega[.]online".

Psychological pressure strategies

All personalizations were made aiming to increase pressure on victims and induce immediate payment. When clicking on the links, the user was directed to a page with the Federal Revenue symbol, where a highlighted warning alerted to the application of a very high fine, if the amount was not paid. In addition, the site threatened to register the fine with SPC/Serasa, as well as the confiscation of money available in the consumer's bank account.

It is also worth noting that the scam relied on imitating the transport company's visual identity and using legitimate data such as name, CPF, address and product purchased by the customer. In addition, the intimidation strategy, combined with the sense of urgency that the messages and sites conveyed, made the attack effective.

Secondary site for data collection

It is also important to highlight that the team was able to identify another site involved in the attacks. This domain "minharotasegura[.]com" requested victims' personal information, such as name, CPF, email and phone, before providing the supposed payment data. As the investigation shows, the site used the visual identity of Loggi company, including the image of vans with the company's logo. On the right side, the shopping cart displayed the item "EMEX Tax", accompanied by the Federal Revenue logo and a notice that this tax aimed at not negatively impacting the consumer, reinforcing psychological pressure. Such strategy, in addition to serving the main fraud, possibly functioned for the secondary objective of storing victims' confidential data.

Thus, according to SEK's MDR teams, it is possible to raise the hypothesis that these attackers store available information, such as CPFs and addresses, for other purposes, such as frauds.

The wrong value invoice scam

Another recurring campaign analyzed by SEK involves sending emails with fake invoices attached. Throughout 2025, these attacks were directed at financial sectors of companies that have other suppliers.

According to SEK's investigations, the attacks differ because they do not follow a traditional logic of generic phishing campaigns, that is, they are also personalized and directed at professionals who are part of teams with payment power on behalf of the organizations they work for. That is, they are not emails forwarded to multiple recipients, without precision.

The malicious emails observed in this campaign do not present formatting identical to companies' legitimate communications. That is, they do not have signatures, tones or layouts that are used in real emails. But even more confidential details, such as charged amounts and CNPJ of targeted companies, are correct.

Attack modus operandi

Such threat actors behind the scam send an email to companies' financial sectors as if they were official employees of their suppliers. The supposed responsible parties point out that there was an operational error in the billing of an Electronic Invoice (NFe), and, consequently, the team would have noticed a discrepancy in the calculation of rates such as PIS and ICMS.

Thus, attackers claim that the invoice sent previously to the consumer, either by email or through an official company platform, would have an incorrect value. Having this statement as a basis, criminals ask the customer to disregard the previous invoice, sent by the real company, and pay what is sent in the fake email. According to this narrative, the amount that should be paid by the customer is lower than what was charged, precisely because of the supposed calculation error. Here, the use of a discount works to attract the customer's attention and make payment of the amount more attractive.

Attached documents

For this, criminals attach two PDF documents in their communications. The first attachment is the supposed new invoice containing what would be the supposed corrected value. In addition to it, there is a second attachment, composed of a fake proof of discharge of the previous document – the real one.

With the objective of adding even more pressure to victims, many of these emails contained a tight deadline for payment of the new invoice. Consumers had about 1 day to make the transaction and avoid generating future fees.

Advanced techniques used

It is worth noting that, in at least one case analyzed by SEK, the real supplier company maintained its own portal, in which its partners accessed and obtained the invoices to be paid. However, the attacker preferred to go through another communication channel, ignoring the portal and sending emails that presented real data to recipients.

Another interesting aspect of this campaign is the use of a technique called email spoofing. Attackers configure message headers so that the names displayed in sender places are the same as those used by the real company. However, when clicking to expand sender details, it is possible to notice that the email address is completely outside the standards of an official address of any company. That's why, at first glance, the victim may believe it is real communication.

Preference for digital banks

In addition, another element is pointed out by SEK's team. In these attacks, there is the use of different banks from those used by the real organization. In one of the attacks, for example, criminals sent a fake invoice issued by Stone bank, but the real company did not use such institution. In most occurrences, even those analyzed by SEK last year in another Bulletin, digital banks are preferred by criminals.

A survey by AllowMe showed that, out of every ten digital accounts opened in Brazil, two are suspected of being used in fraud. This occurs because registration for users of these online banks is much more flexible than traditional banks, which makes it difficult to track and identify criminals and suspicious transactions.

Collection of confidential information

Despite using different banks for invoice issuance, criminals use real information for emails and files sent, which increases chances of success. SEK's MDR team initially rules out the possibility of an insider for obtaining data, since attacks targeted supplier companies from different sectors and environments. The pointed possibility is that attackers are getting partial access to information from issued invoices, which would explain access to data such as values, recipients and issuance dates.

Malware variation

SEK also noticed evidence of another variation of this campaign. Attackers aimed at payment redirection, as well as malware installation in the victim's environment. In one of the analyzed cases, an email was identified that simulated a charge from Vivo operator. The message requested download of the supposed invoice, presented as a file. When clicking, the user was led to download an executable file in .msi format. When executed, the file functioned as a dropper, allowing malware installation afterwards.

The attacks are effective because they target human error – those mistakes made by company employees. The subject has already been addressed in an exclusive Bulletin created by SEK's CTI team, in which it became explicit how threat actors began to notice that exploiting these human errors is one of the most efficient vectors in attacks, especially when they combine persuasion techniques. The trend is that these scams will only increase.

Recommendations

Given the points addressed in this Intelligence Bulletin, it is important to highlight that cybercrime is and will continue to be active. It is up to companies, as well as their consumers, to recognize the challenge and follow the best recommendations available in the market in order to mitigate risks and reduce consequences should an attack occur.

Below, we list a set of recommendations based on cybersecurity industry best practices, aligned with services offered by SEK, and that can be implemented by organizations of different sizes and segments.

1. Understanding how to identify a fake invoice

Although fake invoice scams are becoming increasingly sophisticated, there are good practices that can help companies and consumers recognize signs of fraud before making payment. Below, we list the main points of attention that should be considered when verifying a bank invoice:

- Digital line verification: The digital line consists of 47 or 48 digits and must follow a specific pattern. The first three numbers indicate the issuing bank's code. If the invoice is from Banco do Brasil, for example, the line should start with 001; if from Caixa, with 104. It is recommended to check the official list of bank codes on Febraban's website. As seen, criminals use digital bank codes most of the time to make tracking difficult. Be suspicious of invoices issued by banks with which the supplier has no relationship.

- Beneficiary and value verification: It is important to verify the beneficiary's name at the top and bottom of the invoice. Fake invoices may contain generic names or unknown companies. In addition, companies should pay attention to invoices containing rounded values or unsolicited discounts. These are common signs in cases analyzed by SEK.

- Email or message sender analysis: Click on sender details and verify if the email address is in accordance with the organization's official domain. It is important that employees also avoid opening invoices received from generic or free accounts, without an organization's domain.

- Supplier confirmation: Before making payment on an invoice, especially if it was sent through a different channel than usual (email, WhatsApp, etc.), contact the supplier through the company's official channels. Do not respond directly to the message sender.

2. Strengthen corporate security posture

Building a security culture that involves all areas of the organization is fundamental to mitigate social engineering-based frauds, such as these fake invoice scams. Therefore, it is recommended that companies apply:

- Continuous awareness: One of the main vectors exploited in these attacks is the human employee. Thus, adherence to permanent awareness programs, such as SEK AWARENESS, is essential. It can include simulations of scams like the fake invoice, periodic training on recognizing malicious emails and sites, in addition to disseminating good practices such as checking domains and URLs. The team has already developed several communications on the subject for SEK partners.

- Tabletop Exercises: Conducting simulated incident response exercises, such as those promoted by SEK's Consulting team, can prepare sensitive sectors, such as financial and commercial, to act in an agile and coordinated manner against a real fraud attempt.

3. Reinforce financial document validation

With confirmation that threat actors are using values, tax data and even correct names in fake invoices, it is essential that companies and consumers adopt rigorous validation before making any payment.

- Official channel security validation: Every company that regularly issues invoices should encourage the use of authenticated portals and own environments for withdrawing financial documents. Services like SEK's Red Team can help test the robustness of these channels and identify possible vulnerabilities that allow interception or falsification of information.

- Invoice issuance process review: Financial teams should review their invoice issuance and sending flow, ensuring that any adjustment is communicated only through authenticated means.

- Use of multi-factor authentication (MFA): Protection of corporate emails and issuance systems must mandatorily use MFA, reducing the risk of legitimate account compromise.

- Bank data verification: Before any transaction, it should be confirmed whether the invoice issuing bank is the same as traditionally used by the supplier. Sudden changes should be viewed with suspicion.

4. Apply monitoring of possible threats

Sophisticated frauds like those observed by SEK's team in 2025 require a digital defense ecosystem that goes beyond antivirus. It is necessary to integrate threat intelligence, continuous monitoring and advanced detection engineering.

- DRP – Digital Risk Protection: This SEK service offers coverage against frauds such as misuse of brand and falsified domains. DRP tracks incidents and executes takedowns of fraudulent URLs and content, including those used in fake delivery fee campaigns analyzed in this Bulletin.

- DRS – Digital Risk Surface: Based on OSINT (Open Source Intelligence) techniques, this service allows proactive identification of data leaks and unauthorized exposures of sensitive information, such as CPFs and addresses that were used in 2025 scams.

- Attack surface mapping: Application of SEK's PAESI Program can help understand where risks are, including supplier chains, public APIs and exposed environments. All this in a unified platform, which facilitates problem visualization.

- Cyber Threat Intelligence: It is fundamental that organizations stay alert to all cybersecurity world events. With this in mind, SEK's CTI area is responsible for collecting, analyzing and disseminating actionable intelligence on cyber threats. In the context of fake invoices, shared data can help identify emerging attack patterns, active campaigns and social engineering tactics used, through publication of emergency communications, IOCs (indicators of compromise) and Bulletins like this one.

5. Maintain an incident communication scheme

The reputational impact of fake invoice scams can be devastating, especially by associating fraud with the legitimate company. Therefore:

- Incident response plan: The company should have a documented and tested plan with clear containment, response and communication routines. Communications offered by SEK's CTI service support with updated information on active campaign modus operandi.

- Compliance consulting: SEK's Consulting area can support alignment with LGPD requirements and other norms available in the market, which dictate appropriate actions in case of attacks, considering legal precedents presented in this Bulletin.

Conclusion

All this evolution in fake invoice scams presented in this Intelligence Bulletin demonstrates the reinvention capacity of the Brazilian cybercrime market. As pointed out in the 2024 artifact created by SEK, attacks were concentrated mainly on phishing campaigns with attached documents, but now, this year revealed a scenario that is just as complex.

The main difference compared to the Intelligence Bulletin published by SEK in the previous year is the emergence of new attack routes, such as using WhatsApp to simulate legitimate charges. In other words, various communication channels began to be exploited by invaders.

Impacts beyond financial losses

The implications of this new financial fraud method are varied. These consequences go beyond financial losses for more than 17 million people, who, according to Datafolha and FBSP, were affected by these invoice and Pix scams in 2024. It is important to emphasize that these frauds cause impacts for the companies themselves. Once an organization's name is associated with a fraud episode, its reputation may fall in the market where it operates, even if the attack did not originate from its infrastructures.

Within affected companies, these attacks can cause various crisis meetings, pressures and last-minute reviews of processes that previously seemed well-established. In addition, problems also arise in the operation itself, since consumer confidence is shaken. Real invoices begin to be contested more frequently and payments are delayed.

Need for continuous vigilance

The continuous evolution of fraud tactics requires a proactive defense posture. Organizations must invest in modern security technologies, awareness programs, and robust validation processes to mitigate the risks associated with these constantly evolving threats.

Sources

- Cibercriminosos aumentam uso de boletos falsos em golpes contra diversos setores - SEK

- Os impactos dos erros humanos à cibersegurança das organizações - SEK

- Banco Central do Brasil

- Banco Central do Brasil - Número-Código

- GSMA

- Serasa

- Conjur

- E.M. Foco

- Exame

- Folha de São Paulo

- Migalhas

- Sanction Scanner

Resumen

Resumen ejecutivo

Es un hecho que, en los últimos años, el boleto bancario sigue siendo uno de los medios de pago preferidos por los brasileños. Según datos del Banco Central del país, los boletos bancarios ya movieron más de R$ 1,5 millones solo en los meses de enero a marzo de 2025, siendo superados en valor únicamente por las transferencias TED y el Pix.

Pero esta popularidad continua también llama la atención de criminales que, en 2025, ampliaron el repertorio y comenzaron a apuntar con mayor precisión a los consumidores finales de empresas y otros individuos. El objetivo sigue siendo el mismo: el dinero que entra por los boletos bancarios; pero la forma de llegar hasta esa cantidad se reinventó.

De acuerdo con investigaciones realizadas por SEK sobre casos reales, los atacantes enviaron correos electrónicos con boletos alterados conteniendo valores reales que las víctimas de hecho esperaban pagar. En otras situaciones, simularon conversaciones con clientes vía WhatsApp, presentándose como transportadoras conocidas y cobrando supuestas tasas para liberación de entregas.

La combinación de ingeniería social con información real y tecnología accesible hizo la estafa más peligrosa. Incluso compañías que poseen portales propios para disponibilizar estos boletos pueden ser explotadas por criminales que apunten a sus clientes fuera del canal oficial.

Así, en este Boletín de Inteligencia, el equipo de Cyber Threat Intelligence de SEK presenta los patrones más recientes identificados en las campañas de 2025 y presenta recomendaciones prácticas para mitigar los riesgos asociados a este tipo de fraude, que sigue en plena actividad en el país.

Qué es la estafa del boleto falso

Llamada popularmente "estafa del boleto falso", este tipo de ataque no es completamente nuevo. La base del crimen es crear un documento que se parezca a un boleto verdadero, en todos los detalles posibles, como los datos del pagador.

El desafío real, desde el punto de vista de los cibercriminales, es engañar al destinatario del mensaje al punto de hacerle realizar el pago sin desconfiar que ese documento es fraudulento.

Con el tiempo, la tendencia es que todas las técnicas utilizadas por los estafadores evolucionen, acompañando los avances tecnológicos y los cambios de comportamiento del consumidor. La propia SEK ya analizó los cambios en amenazas existentes y el ascenso de nuevas estafas en el contenido de tendencias inédito "Think Ahead Report 2025". En el informe, la organización demostró cómo el escenario de amenazas está en constante evolución, presentando ataques más rápidos e inteligentes.

Contexto regional e impacto

Con esto en vista, es importante también resaltar que el foco de estos ciberataques en el mundo online no es por casualidad. De acuerdo con la GSMA, América Latina tiene cerca de 410 millones de usuarios móviles conectados a internet, un crecimiento del 78% cuando comparado con ocho años atrás. Así, el impacto de cualesquiera estafas online en Brasil y en todo el resto de América Latina es vasto, ya que alcanza consumidores de todas las regiones y franjas etarias, además de empresas de diferentes portes y sectores.

La cantidad considerable de usuarios conectados también inserta la región como uno de los objetivos preferidos en el catálogo de cibercriminales. Según datos del Datafolha y del Foro Brasileño de Seguridad Pública divulgados en agosto de 2024, Brasil registra casi 2 mil casos de estafas con boletos y Pix a cada hora.

El presidente del FBSP, Renato de Lima, relató para la Folha de São Paulo que "un cuarto de la población con 16 años o más en Brasil ya ha convivido con este fenómeno de tentativas de estafas."

Perjuicio financiero

El perjuicio financiero de los fraudes con Pix y boletos llegó a más de R$ 25 mil millones para la población en un año, según la Folha de São Paulo. Sin embargo, la propia investigación presenta otra tendencia problemática, relacionada con la subnotificación de estos incidentes. De los entrevistados, solamente 30% afirmaron haber hecho el registro de estos fraudes en las comisarías, lo que ayuda a intensificar el problema, ya que los fraudadores continúan aplicando las estafas a otros individuos o compañías.

Precedentes jurídicos

Desde el punto de vista jurídico, la estafa del boleto falso también genera precedentes importantes. Tribunales alrededor de Brasil han demostrado una cierta oscilación en cuanto a la responsabilización de las instituciones de pago en caso de fraude.

A título de ejemplo, el Tribunal de Justicia de Santa Catarina (TJSC) determinó que un banco digital no fue responsable por una estafa sufrida por su consumidor. En 2019, el cliente de una institución financiera no nombrada intentó saldar el financiamiento de un vehículo y decidió buscar en el navegador por algún canal de atención del banco.

Durante las búsquedas, la víctima fue direccionada para un número de teléfono en WhatsApp, que contaba con identificaciones similares a las del banco oficial. La conversación vía WhatsApp llevó al consumidor a transferir más de R$ 15 mil por medio del pago de un boleto bancario, bajo la justificativa de que conseguiría saldar el financiamiento. Sin embargo, el contacto y toda la negociación fueron hechos por un estafador. El TJSC decidió que el fraude fue, en verdad, un problema externo, ya que no hubo falla en el sistema bancario. O sea, el consumidor continuó con el perjuicio.

Para demostrar la oscilación apuntada en este Boletín, es fundamental presentar otra decisión de la Justicia del país. En 2025, el Juzgado Especial del Distrito Federal condenó a Mercado Libre a indemnizar a un consumidor que fue víctima de la estafa dentro de su plataforma.

La víctima compró un producto en Mercado Libre por el valor de R$ 4,399. Después de todo el proceso de compra, el vendedor entró en contacto con el cliente por el chat del propio sitio y ofreció dos beneficios: flete gratis y descuento del 10%. Persuadido por cuenta de las ventajas ofrecidas por el vendedor, el consumidor pidió el reembolso del pago original para Mercado Libre. Después, pagó un boleto falso generado por el vendedor, ya con los descuentos. La compañía fue condenada a resarcir casi R$ 4 mil para el cliente después de una decisión unánime que reconoció lo ocurrido como una falla en la prestación de los servicios, ya que el ataque ocurrió dentro de la plataforma. Flávio da Fonseca, juez relator, apuntó que el hecho de que la herramienta permita que los vendedores definan las formas de entrega de los productos aumenta la vulnerabilidad de las transacciones.

De forma general, la estafa del boleto falso es un viejo conocido del área de ciberseguridad que continúa actualizándose. Entender sus variaciones es esencial para que organizaciones y consumidores queden debidamente protegidos contra actores de amenaza.

Nuevas tácticas observadas en 2025 por SEK

El boleto bancario es uno de los métodos considerados más seguros por los consumidores. De acuerdo con el Informe de Serasa Experian, esta es la tercera forma de pago que pasa la sensación de seguridad para los clientes, quedando atrás solamente de la tarjeta de crédito y Pix. Pero los fraudes con este método aún persisten como una de las amenazas principales en Brasil. Este crecimiento no acontece por casualidad. Como visto en la sección anterior de este Boletín de Inteligencia, la popularidad de los boletos como una forma de pago hace con que sean fácilmente explotables por atacantes.

Sin embargo, criminales también se reinventan. Los actores de amenaza ya abandonan las estrategias más simples de phishing, como correos electrónicos llenos de errores de ortografía y mensajes sin personalización. Ahora, hay el peligro de las campañas personalizadas, que usan datos legítimos. Todo con el objetivo de causar aún más perjuicio.

A lo largo del primer semestre de 2025, el equipo de CTI de SEK analizó algunas de esas campañas en el territorio brasileño. Los casos estudiados y mitigados por SEK demuestran que cibercriminales han utilizado puntos de contacto diferentes para abordar las víctimas, o sea, mensajes por WhatsApp también son utilizados además de los clásicos correos electrónicos de phishing.

De acuerdo con las investigaciones, esta onda de ataques se inició en el comienzo de este año. A partir de entonces, diversas empresas de los más diferentes sectores ya fueron objetivo de estos criminales. Es importante apuntar que todos los casos tienen un objetivo en común: hacer con que la víctima pague un boleto o transfiera un valor para el estafador.

La estafa de la falsa tasa de entrega

En la primera campaña analizada, un actor de amenaza hizo contacto con clientes finales de una compañía por medio de mensajes en WhatsApp. En los mensajes, el atacante simulaba ser el representante de una transportadora conocida en el ramo de logística: JadLog. Basándose en la conocida estafa de la falsa tasa de entrega, el atacante visaba hacer con que las víctimas pagasen la cantidad.

Supuestamente, el pedido estaría retenido en uno de los Centros de Distribución de la compañía de logística. Así, el cliente debería pagar una cierta cantidad para recibir la mercadería y evitar la cancelación de la entrega.

Es posible percibir que todos los mensajes seguían el mismo formato, desde las negritas hasta los emojis utilizados, pero no contaban con una clave Pix o un boleto bancario para que las víctimas hiciesen las transferencias. Las transacciones eran realizadas en otro medio: al final del mensaje, los criminales redireccionaban los usuarios para un enlace fraudulento, con dominio "logística-segura-entrega[.]online".

Estrategias de presión psicológica

Todas las personalizaciones fueron hechas visando aumentar la presión sobre las víctimas e inducir al pago inmediato. Al hacer clic en los enlaces, el usuario era direccionado para una página con símbolo de la Receita Federal, donde un aviso en destaque alertaba para la aplicación de una multa altísima, caso el valor no fuese quitado. Además de eso, el sitio amenazaba registrar la multa en el SPC/Serasa, así como el confisco del dinero disponible en la cuenta bancaria del consumidor.

Es válido apuntar también que la estafa se apoyaba en la imitación de la identidad visual de la empresa de transporte y en el uso de datos legítimos como nombre, CPF, dirección y producto comprado por el cliente. Además de eso, la estrategia de intimidación, aliada al sentido de urgencia y que los mensajes y sitios pasaban, hacían con que el ataque se mostrase eficaz.

Sitio secundario para recolección de datos

Es importante también destacar que el equipo consiguió identificar otro sitio involucrado en los ataques. Ese dominio "minharotasegura[.]com" solicitaba informaciones personales de las víctimas, como nombre, CPF, correo electrónico y teléfono, antes de proporcionar los supuestos datos para pago. Como muestra la investigación, el sitio utilizaba la identidad visual de la empresa Loggi, incluyendo la imagen de furgonetas con el logo de la compañía. Del lado derecho, el carrito de compras exhibía el ítem "Tasa EMEX", acompañado del logo de la Receita Federal y de un aviso de que esa tasa visaba a la no negativación del consumidor, reforzando la presión psicológica. Tal estrategia, además de servir al fraude principal, posiblemente funcionaba para el objetivo secundario de almacenar datos sigilosos de las víctimas.

De esa forma, según los equipos de MDR de SEK, es posible levantar la hipótesis de que esos atacantes almacenen las informaciones disponibles, como CPFs y direcciones, para otras finalidades, como fraudes.

La estafa del boleto con valores erróneos

Otra campaña recurrente analizada por SEK involucra el disparo de correos electrónicos con boletos falsos anexados. A lo largo del año de 2025, esos ataques fueron direccionados a los sectores financieros de empresas que tienen otros proveedores.

De acuerdo con las investigaciones de SEK, las investidas se diferencian porque no siguen una lógica tradicional de campañas de phishing genéricas, o sea, también son personalizadas y direccionadas a profesionales que hacen parte de equipos con poder de pago en nombre de las organizaciones para las cuales trabajan. Esto es, no son correos electrónicos encaminados para varios destinatarios, sin precisión.

Los correos electrónicos maliciosos observados en esa campaña no presentan una formatación idéntica a las comunicaciones legítimas de las empresas. O sea, no cuentan con firmas, tonos o layouts que son usados en los correos electrónicos verdaderos. Pero detalles más sigilosos aún, como valores cobrados y CNPJ de las compañías visadas, están correctos.

Modus operandi del ataque

Tales actores de amenaza por detrás de la estafa envían un correo electrónico para los sectores financieros de las empresas como si fuesen colaboradores oficiales de sus proveedoras. Los supuestos responsables apuntan que hubo un error operacional en la facturación de una Nota Fiscal Electrónica (NFe), y, por consecuencia, el equipo habría notado una divergencia en el cálculo de alícuotas como PIS e ICMS.

Así, los atacantes afirman que el boleto enviado anteriormente para el consumidor, sea por medio de correo electrónico o por una plataforma oficial de la compañía, estaría con un valor incorrecto. Teniendo esa afirmativa como base, los criminales piden para que el cliente desconsidere el boleto anterior, enviado por la compañía verdadera, y paguen lo que es enviado en el correo electrónico falso. Según esa narrativa, el valor que debería ser pagado por el cliente es menor de lo que aquel que fue cobrado, justamente por el supuesto error en el cálculo. Aquí, el uso de un descuento funciona para llamar la atención del cliente y hacer con que el pago de la cantidad sea más atractivo.

Documentos anexados

Para eso, los criminales anexan dos documentos PDF en sus comunicaciones. El primer anexo es el supuesto nuevo boleto conteniendo lo que sería el supuesto valor corregido. Además de él, hay un segundo anexo, compuesto por un falso comprobante de baja del documento anterior – aquel verídico.

Con el objetivo de adicionar aún más presión a las víctimas, muchos de esos correos electrónicos contenían un plazo apretado para el pago del nuevo boleto. Los consumidores tenían cerca de 1 día para realizaren la transacción y evitaren la generación de tasas futuras.

Técnicas avanzadas utilizadas

Es válido resaltar que, en por lo menos un caso analizado por SEK, la compañía proveedora verdadera mantenía un portal propio, en el cual sus socios realizaban el acceso y obtenían los boletos a ser pagados. Sin embargo, el atacante prefirió seguir por otro canal de comunicación, ignorando el portal y disparando correos electrónicos que presentaban datos verdaderos para los destinatarios.

Otro aspecto interesante de esa campaña es el uso de una técnica llamada de spoofing de correo electrónico. Los atacantes configuran los encabezados de los mensajes para que los nombres exhibidos en los lugares de los remitentes sea igual aquellos usados por la empresa real. Sin embargo, al hacer clic para expandir los detalles del remitente, es posible notar que la dirección de correo electrónico está completamente fuera de los patrones de una dirección oficial de cualquier empresa. Por eso que, a primera vista, la víctima puede creer que se trata de una comunicación verdadera.

Preferencia por bancos digitales

Además de eso, otro elemento es apuntado por el equipo de SEK. En esos ataques, hay el uso de bancos diferentes de los que son utilizados por la organización verdadera. En uno de los ataques, por ejemplo, los criminales enviaron un boleto falso emitido por el banco Stone, pero la compañía verdadera no usaba tal institución. En la mayoría de las ocurrencias, hasta mismo aquellas analizadas por SEK en el año pasado en otro Boletín, los bancos digitales son los preferidos por los criminales.

Un levantamiento de AllowMe mostró que, a cada diez cuentas digitales abiertas en Brasil, dos son sospechosas de ser usadas en fraude. Eso ocurre porque el registro para usuarios de esos bancos online es mucho más flexible que los bancos tradicionales, lo que dificulta el rastreo y la identificación de criminales y de transacciones sospechosas.

Recolección de informaciones sigilosas

A pesar de usaren bancos diferentes para emisión de los boletos, los criminales utilizan informaciones verdaderas para los correos electrónicos y archivos enviados, lo que aumenta las chances de éxito. El equipo de MDR de SEK descarta inicialmente la posibilidad de un insider para obtención de los datos, ya que los ataques visaron compañías proveedoras de sectores y ambientes diferentes. La posibilidad apuntada es que los atacantes estén consiguiendo acceso parcial a informaciones de notas fiscales emitidas, lo que explicaría el acceso a datos como valores, destinatarios y fechas de emisión.

Variación con malware

SEK también notó evidencias de una otra variación de esa campaña. Los atacantes visaban el redireccionamiento de los pagos, así como la instalación de malwares en el ambiente de la víctima. En uno de los casos analizados, fue identificado un correo electrónico que simulaba una cobranza de la operadora Vivo. El mensaje solicitaba la descarga de la supuesta factura, presentada como un archivo. Al hacer clic, el usuario era llevado a la descarga de un archivo ejecutable en el formato .msi. Cuando ejecutado, el archivo funcionaba como un dropper, permitiendo la instalación de malwares en seguida.

Los ataques son eficaces por visar el error humano – aquellos equívocos hechos por colaboradores de una empresa. El asunto ya fue abordado en Boletín exclusivo creado por el equipo de CTI de SEK, en el cual quedó explícito como actores de amenaza pasaron a notar que explorar estos errores humanos es uno de los vectores más eficientes en ataques, principalmente cuando combinan técnicas de persuasión. La tendencia es que esas estafas solo aumenten.

Recomendaciones

Teniendo en vista los puntos abordados en este Boletín de Inteligencia, es importante evidenciar que el cibercrimen está y va a continuar activo. Corresponde a las compañías, así como a sus consumidores, reconocer el desafío y seguir las mejores recomendaciones disponibles en el mercado con el objetivo de mitigar los riesgos y reducir las consecuencias en caso de que ocurra un ataque.

A seguir, listamos un conjunto de recomendaciones basadas en las mejores prácticas de la industria de seguridad cibernética, alineadas con los servicios ofrecidos por SEK, y que pueden ser implementadas por organizaciones de diferentes portes y segmentos.

1. Comprender cómo identificar un boleto falso

A pesar de que las estafas con boletos falsos estén cada vez más sofisticadas, existen buenas prácticas que pueden ayudar empresas y consumidores a reconocer señales de fraude antes de efectuar el pago. A seguir, listamos los principales puntos de atención que deben ser considerados en la verificación de un boleto bancario:

- Verificación de la línea digitizable: La línea digitizable está compuesta por 47 o 48 dígitos y debe seguir un patrón específico. Los tres primeros números indican el código del banco emisor. Si el boleto es del Banco do Brasil, por ejemplo, la línea debe comenzar con 001; si es de la Caixa, con 104. Es recomendable chequear la lista oficial de códigos de bancos en el sitio de Febraban. Como visto, los criminales usan códigos de bancos digitales en la mayoría de las veces para dificultar el rastreo. Desconfíe de boletos emitidos por bancos con los cuales el proveedor no posee relación.

- Conferencia del beneficiario y de los valores: Es importante verificar el nombre del beneficiario en la parte superior e inferior del boleto. Los boletos falsos pueden contener nombres genéricos o empresas desconocidas. Además de eso, empresas deben prestar atención con boletos conteniendo valores redondeados o descuentos no solicitados. Estas son señales comunes en los casos analizados por SEK.

- Análisis del remitente del correo electrónico o del mensaje: Haga clic en los detalles del remitente y verifique si la dirección de correo electrónico está de acuerdo con el dominio oficial de la organización. Es importante que colaboradores también eviten abrir boletos recibidos de cuentas genéricas o gratuitas, sin el dominio de una organización.

- Confirmación con el proveedor: Antes de realizar el pago de un boleto, especialmente si fue enviado por un canal diferente al habitual (correo electrónico, WhatsApp, etc.), póngase en contacto con el proveedor por medio de los canales oficiales de la empresa. No responda directamente al remitente del mensaje.

2. Fortalecer la postura corporativa de seguridad

La construcción de una cultura de seguridad que involucre todas las áreas de la organización es fundamental para mitigar fraudes basados en ingeniería social, como esas estafas de boletos falsos. Por eso, es recomendable que las compañías apliquen:

- Concientización continua: Uno de los principales vectores explotados en esos ataques es el colaborador humano. Así, la adhesión a programas permanentes de concientización, como el SEK AWARENESS, es esencial. Él puede incluir simulaciones de estafas como la del boleto falso, entrenamientos periódicos sobre reconocimiento de correos electrónicos y sitios maliciosos, además de la diseminación de buenas prácticas como la conferencia de dominios y URLs. El equipo ya elaboró diversas comunicaciones sobre el asunto para socios de SEK.

- Tabletop Exercises: La realización de ejercicios simulados de respuesta a incidentes, como los promovidos por el equipo de Consultoría de SEK, puede preparar sectores sensibles, como el financiero y el comercial, para actuar de manera ágil y coordinada frente a una tentativa real de fraude.

3. Reforzar la validación de documentos financieros

Con la confirmación de que actores de amenaza están utilizando valores, datos fiscales y hasta nombres correctos en boletos falsos, es imprescindible que empresas y consumidores adopten una validación rigurosa antes de realizar cualquier pago.

- Validación de la seguridad de canales oficiales: Toda empresa que emite boletos regularmente debe incentivar el uso de portales autenticados y ambientes propios para la retirada de documentos financieros. Servicios como el Red Team de SEK pueden ayudar a testar la robustez de esos canales e identificar eventuales vulnerabilidades que permitan la interceptación o falsificación de informaciones.

- Revisión del proceso de emisión de boletos: Equipos financieros deben revisar su flujo de emisión y envío de boletos, garantizando que cualquier ajuste sea comunicado solamente por medios autenticados.

- Uso de autenticación multifactor (MFA): La protección de correos electrónicos corporativos y sistemas de emisión debe obligatoriamente utilizar MFA, reduciendo el riesgo de compromiso de cuentas legítimas.

- Verificación de datos bancarios: Antes de cualquier transacción, debe confirmarse si el banco emisor del boleto es el mismo tradicionalmente utilizado por el proveedor. Cambios súbitos deben ser vistos con desconfianza.

4. Aplicar el monitoreo de posibles amenazas

Fraudes sofisticados como los observados por el equipo de SEK en 2025 exigen un ecosistema de defensa digital que vaya más allá del antivirus. Es necesario integrar inteligencia de amenazas, monitoreo continuo e ingeniería de detección avanzada.

- DRP – Digital Risk Protection: Este servicio de SEK ofrece cobertura contra fraudes como el uso indebido de marca y dominios falsificados. El DRP rastrea incidentes y ejecuta takedowns de URLs y contenidos fraudulentos, inclusive los utilizados en las campañas de la falsa tasa de entrega analizadas en este Boletín.

- DRS – Digital Risk Surface: Con base en técnicas de OSINT (Open Source Intelligence), ese servicio permite identificar de forma proactiva filtraciones de dados y exposiciones no autorizadas de informaciones sensibles, como CPFs y direcciones que fueron utilizados en las estafas de 2025.

- Mapeo de superficies de ataque: La aplicación del Programa PAESI de SEK puede auxiliar en el entendimiento de donde los riesgos están, incluyendo cadenas de proveedores, APIs públicas y ambientes expuestos. Todo eso en una plataforma unificada, que facilita la visualización de los problemas.

- Cyber Threat Intelligence: Es fundamental que las organizaciones queden atentas a todos los acontecimientos del mundo de ciberseguridad. Con eso en vista, el área de CTI de SEK queda responsable por la recolección, análisis y diseminación de inteligencia accionable sobre amenazas cibernéticas. En el contexto de los boletos falsos, los datos compartidos pueden ayudar en la identificación de patrones de ataques emergentes, campañas activas y tácticas de ingeniería social utilizadas, por medio de la publicación de comunicados emergenciales, IOCs (indicadores de compromiso) y Boletines como este.

5. Mantener un esquema de comunicación de incidentes

El impacto reputacional de las estafas de boletos falsos puede ser devastador, especialmente por asociar el fraude a la empresa legítima. Por eso:

- Plan de respuesta a incidentes: La empresa debe poseer un plan documentado y testado con rutinas claras de contención, respuesta y comunicación. Las comunicaciones ofrecidas por el servicio de CTI de SEK apoyan con informaciones actualizadas sobre el modus operandi de campañas activas.

- Asesoría para conformidad: El área de Consultoría de SEK puede apoyar en el alineamiento a las exigencias de la LGPD y otras normas disponibles en el mercado, que dictan las acciones adecuadas en caso de ataques, considerando los precedentes judiciales presentados en este Boletín.

Conclusión

Toda esta evolución en las estafas de boletos falsos presentada en este Boletín de Inteligencia demuestra la capacidad de reinvención del mercado del cibercrimen brasileño. Como apuntado en el artefacto de 2024 creado por SEK, los ataques se concentraban mayoritariamente en campañas de phishing con documentos anexados, pero ahora, este año reveló un escenario tanto cuanto más complejo.

La principal diferencia en relación al Boletín de Inteligencia publicado por SEK en el año anterior está en el surgimiento de nuevas rutas de ataque, como el uso de WhatsApp para simular cobros legítimos. En otras palabras, diversos canales de comunicación pasaron a ser explotados por los invasores.

Impactos más allá de las pérdidas financieras